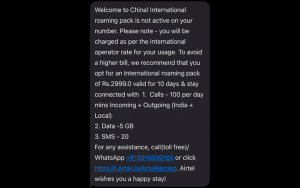

Alarmen gikk da lederen fikk meldinger om «roaming i Kina» – selv om han befant seg langt unna grensen.

Tidlig om morgenen 14. mars 2025 dumpet flere tekstmeldinger inn på telefonen til en høytstående, men anonym tibetansk eksilleder, rapporterte den tibetanske avisen Phayul den 29 juli.

Fikk varsler fra Kina

«Welcome to China. Du blir belastet høye roamingpriser», sto det.

Varslene fikk TibCERT, den tibetanske beredskapsgruppen for datasikkerhet, til å starte en grundig granskning.

Etter å ha utelukket vanlige forklaringer som duplisert SIM-kort eller feil i mobilnettet, fastslo ekspertene at meldingen kom fra et avansert angrep på selve mobilinfrastrukturen. Angriperne manipulerte signalprotokoller med utstyr som kan spore bevegelser og fange opp samtaler.

Les også: Kina starter byggingen av verdens største vannkraftverk i Tibet

Avansert nettverksangrep

TibCERT mener operasjonen krevde tilgang til mobilnett på høyt nivå. Slike angrep bruker blant annet falske basestasjoner som lurer telefonen til å tro den er i et annet land. Metoden gjør det mulig å følge offerets posisjon i sanntid og i verste fall lese meldinger.

– Angrepet markerer en ny og bekymringsfull opptrapping mot tibetanske eksilmiljøer, heter det i rapporten «Cellular Network Attack».

Politisk bakteppe

Hendelsen skjedde knapt to uker etter lanseringen av Dalai Lamas selvbiografi «Voice for the Voiceless», som igjen utfordrer Kinas linje i Tibet-spørsmålet. Den angrepne lederen er kjent for å kritisere Beijing og skrive kronikker om menneskerettigheter.

Etterforskere peker på kinesiske myndigheter som mulig bakmann. Kina har lenge brukt skadelig programvare og phishing mot tibetanere, men dette er første gang mobilnettverket selv er våpenet.

Råd til høyrisikogrupper

TibCERT oppfordrer aktivister til å bytte både telefon og nummer ved mistanke om angrep, slå av gamle nettverk som 2G og 3G, bruke kryptert meldingstjeneste som Signal, unngå SMS for to-faktorinnlogging og installere verktøy som kan oppdage snoking.

Samtidig samarbeider organisasjonen med indiske tele-operatører og internasjonale sikkerhetsmiljøer for å tette hullene. Målet er å hindre at lignende angrep når frem til andre menneskerettighetsforkjempere.